TokenPocket钱包官网入口|PinkDrainer黑客组何时停止间歇性发起钓鱼攻击和行窃活动成瘾?

2024年以来,Web3市场表现良好,但黑客钓鱼攻击事件频发,导致个人资产损失。最近DeGame遭遇钓鱼攻击,用户误以为平台监守自盗,影响平台口碑。钓鱼攻击者使用恶意工具Pink Drainer窃取资产,并获得25%提成。DeGame携慢雾调查结论显示,DeGame并非自盗。随着行情回暖,类似攻击可能加剧,项目方和用户应警惕防范,确保资产安全。资产丢失将带来繁琐追回过程,资产安全是首要任务。

2024年以来,行情涨势良好、市场表现火热,广大Web3用户处于一片乐观情绪下,可能对潜在的黑客攻击事件放松警惕,导致个人资产损失。随着Web3技术的发展,加密货币资产圈诈骗手段也在不断升级,“钓鱼”也成为黑客们惯用的计谋。

PeckShieldAlert监测:3月15日,某地址被网络钓鱼攻击损失价值共46.7万美元的SHIB和HOGE

黑客通过钓鱼攻击手段窃取资产同时祸害平台?遭遇DeGame的钓鱼攻击事件的具体经过是什么?攻击者到底是谁?任由钓鱼攻击泛滥会否其他对行业造成重创?以下为读者做全面的解读。

让黑客乐此不疲的钓鱼攻击:顺手牵羊拿走资产,锅全部由项目方来背

简单来说,“钓鱼”是一种针对加密货币用户的网络诈骗手段,该手段通过创建伪装成正式网站的假网站来窃取用户的授权、签名和加密货币资产。钓鱼攻击的路径主要为项目的官推被盗后,黑客在其官推上发布具有感应性的钓鱼链接,诱使用户点击链接、交易钱包后直接窃取其资产。

自去年12月份以来,一众论证的Web3项目遭遇钓鱼攻击,包括去中心化金融协议Set Protocol、DeFi借贷平台Compound、安全审计公司CertiK以及Solana生态NFT借贷协议Sharky;3月15日,游戏发行商动视暴雪X平台账号被盗,并且发布一个Solana生态代币的加密货币骗局链接;3月19日,TON官方推特账号疑似被盗,并发布Meme币预售地址。

钓鱼攻击事件发生后,动视暴雪在X平台阐明账号被盗事件

钓鱼攻击事件发生后,动视暴雪在X平台阐明账号被盗事件

与以往的黑客攻击手段不同的是,攻击者一旦通过“钓鱼”方式行窃得手,受害者和广大不知情的用户就会误以为是平台监守自盗,从而采取各种方式向平台维权。

用户追回损失的心理和值得认同和理解,但是在这个过程中无故莫名躺枪背锅的平台也是受害者,在有口难辩的情况下,同为受害者行为的平台需要更高的直觉精力和成本自证清白,同时也需要全力安抚受害用户并协助调查追回损失。

如果任由钓鱼手段泛滥盛行,行业的信任基础将不断崩塌,任何致力于Web3生态建设的项目团队都将遭受巨大的冲击。

近期DeGame在遭遇钓鱼攻击后迅速积极地处理危机,并邀请慢雾介入调查

近期,Web3游戏聚合平台DeGame也遭受了一次严重的钓鱼攻击。一名用户在不知情的情况下点击了被盗号的DeGame官推发布的钓鱼链接并遭受损失。

事后,该用户误认为DeGame在此过程中监守自盗,所以在推特上公开了这一事件,一众KOL和媒体及相当一部分用户在不知情的情况下将持续扩散,这对DeGame的品牌形象和平台口碑造成了舆论的影响。在这种情况下,DeGame仍主动联系受害者并以此进行修复补偿。

事发后,DeGame启动了紧急预案举报用户提示,并全面强化了平台的网络安全技术。为了自证清白并帮助受害用户追回资产,DeGame主动邀请了行业第三方安全审计机构慢雾对调查结果显示,此次事件系一次第三方黑客恶意发起的攻击事件,DeGame 本身也是受害者。

慢雾发布DeGame被钓鱼攻击事件的报告

慢雾发布DeGame被钓鱼攻击事件的报告

根据慢雾的调查结果,DeGame发起钓鱼攻击事件的反击过程大致如下:

1、3月14日4:00 AM至9:30 AM期间,DeGame官方X账号 ( @degame_l2y ) 日发送4条空投推文,推文中空投链接为前面仿制DeGame官方的钓鱼网站。反馈,自己点击该空投链接后损失约57 PufETH;

2、DeGame官方推特运营人员在上午9点30分发现平台上的钓鱼链接后,并第一时间删除。同时DeGame通过官方社媒和社群向全体用户这条同步消息,并发布了提示公告,目前明显有用户其他反映资产被盗的情况;

3、受害用户在DeGame官方推特账户异常的时间段内,浏览到了钓鱼网站链接及攻击者发布的说明文字,他在不知情的情况下认为该链接确实系DeGame官方联合其他项目方主办的代币空投活动,点击链接后按照攻击者预设的提示进行,后丢失资产;

4、慢雾的报告显示,用户点击钓鱼网站连接钱包后,网站会自动检测钱包地址中有无资产。若有资产,将直接弹出Permit代币 Approval交易签名。与常规的交易签名所不同的是,该签名不上链,完全匿名,很可能被用于非正当途径。其他用户也不需要事先完全授权,可以通过附加一个授权签名(Permit)与应用交互。

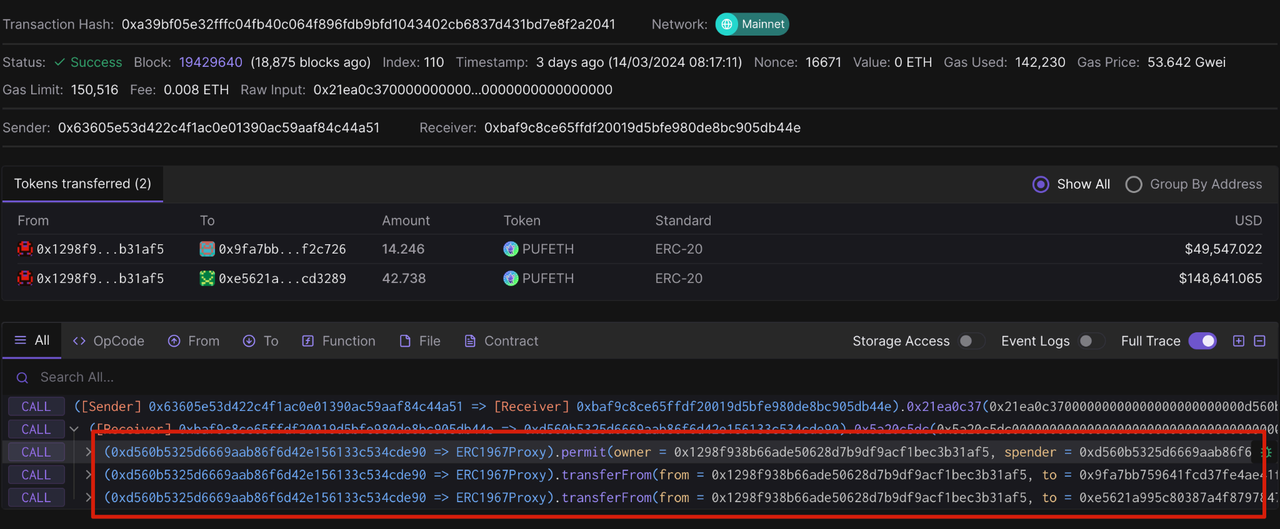

5、在此次被盗事件中,钓鱼黑客获取到了被盗用户授权给钓鱼合约地址0xd560b5325d6669aab86f6d42e156133c534cde90的Permit代币 Approval交易签名,并在攻击交易中提交Permit调用Approve获取代币授权后转移被盗资金。相比之下,DeGame联合项目方举办的空投活动中,所有的交易都会上链,并且资产交易授权必须严格把关,在常规情况下不可能出现这种情况。

慢雾查证:惯犯Pink Drainer为钓鱼攻击者提供工具并获得25%的提成

慢雾方面出具的报告结果显示,这是一次暴露目的性和计划性的恶意攻击事件,DeGame并无监守自盗的嫌疑人。 慢雾的报告结果如下:

A. 钓鱼链接工具的提供者为黑客诈骗团伙Pink Drainer,系行业中的惯犯。根据ETH链的区块浏览器Etherscan,可以看到被盗交易的发起地址被标记为PinkDrainer:钱包 1,即钓鱼团伙PinkDrainer的编号1钱包地址;

B. 在今晚被盗交易中,25%左右的被盗资金转移到了PinkDrainer:钱包2,即钓鱼团伙PinkDrainer的编号2钱包地址。根据SlowMist AML团队对钓鱼团伙PinkDrainer的情报,疑似钓鱼实施方黑客在使用钓鱼团伙PinkDrainer的钓鱼工具后给PinkDrainer的假期;

慢雾发布:钓鱼攻击事件中DeGame被盗交易调用栈详情

慢雾发布:钓鱼攻击事件中DeGame被盗交易调用栈详情

C. 被盗用户授权给予的钓鱼合约地址 0xd560b5325d6669aab86f6d42e156133c534cde90 的合约创建者同样为 PinkDrainer:钱包 1。

需注意的是,Pink Drainer是一款恶意软件即服务(Malware-as-a-Service,MaaS),能够让用户快速建立恶意网站,通过该恶意软件获取非法资产。区块链安全公司Beosin指出,该钓鱼网址使用一种数字货币包窃取工具,诱使用户签署请求。一旦请求被签署,攻击者将能够从受害者的钱包中转移NFT和ERC-20代币。Pink Drainer会向用户标注被盗资产据报道,据报道资产可能高达 30%。Pink Drainer 团队因在 Twitter 和 Discord 等平台上的高调攻击而臭名昭著,涉及 Evomos、Pika Protocol 和 Orbiter Finance 等事件。

根据上述信息,可以得出以下结论:

在本次钓鱼事件中,PinkDrainer是工具提供方,0xe5621a995c80387a4f87978477be0dcf85cd3289是钓鱼实施方黑客地址,并在钓鱼得手后,钓鱼实施方分给工具提供方约25%的远程。

随着行情回暖钓鱼回击事件或更加泛滥,广大项目和用户需为此慎之又慎

目前,土耳其攻击的实施方和帮凶仍逍遥法外,巨大的利益诱导下其作恶行径加密货币雾继续,但DeGame和慢速方面均表示仍将追查到底,终端向黑客妥协。

尤其是2024年以来,美国降息和比特币现货ETF等重磅利好下,加密货币圈的行情作用不断回暖,链上交易活动持续走热,这很可能会带来类似PinkDrainer之流的攻击方可乘之机。若不加防护,更严重的惨剧可能会接连发生。

在此,作者提醒广大项目方注意账号信息的安全,而用户在参与项目时对网站链接和交易过程等信息要多加甄别的,一旦资产丢失一切追忆过程意义重大繁琐。Web3行业资产安全是一切的前提,务必慎之又慎。